ওয়াক-থ্রু মেটাল ডিটেক্টর ব্যবহারের সুবিধা

উপসংহারে, ওয়াক-থ্রু মেটাল ডিটেক্টরগুলি নিরাপত্তা বজায় রাখার জন্য এবং সর্বজনীন স্থানে ব্যক্তিদের নিরাপত্তা নিশ্চিত করার জন্য একটি অপরিহার্য হাতিয়ার। ধাতব বস্তু শনাক্ত করার ক্ষমতা, একটি প্রতিরোধক হিসেবে কাজ করে, একটি অ-আক্রমণকারী স্ক্রীনিং প্রক্রিয়া প্রদান করে এবং বিভিন্ন পরিবেশের সাথে খাপ খাইয়ে নেওয়ার ক্ষমতা তাদের নিরাপত্তা ব্যবস্থা উন্নত করার ক্ষেত্রে একটি মূল্যবান সম্পদ করে তোলে। তাদের খরচ-কার্যকর সুবিধা এবং দীর্ঘমেয়াদী সুবিধার সাথে, ওয়াক-থ্রু মেটাল ডিটেক্টর বিভিন্ন সেটিংসে ব্যাপক নিরাপত্তা প্রোটোকলের একটি গুরুত্বপূর্ণ উপাদান।

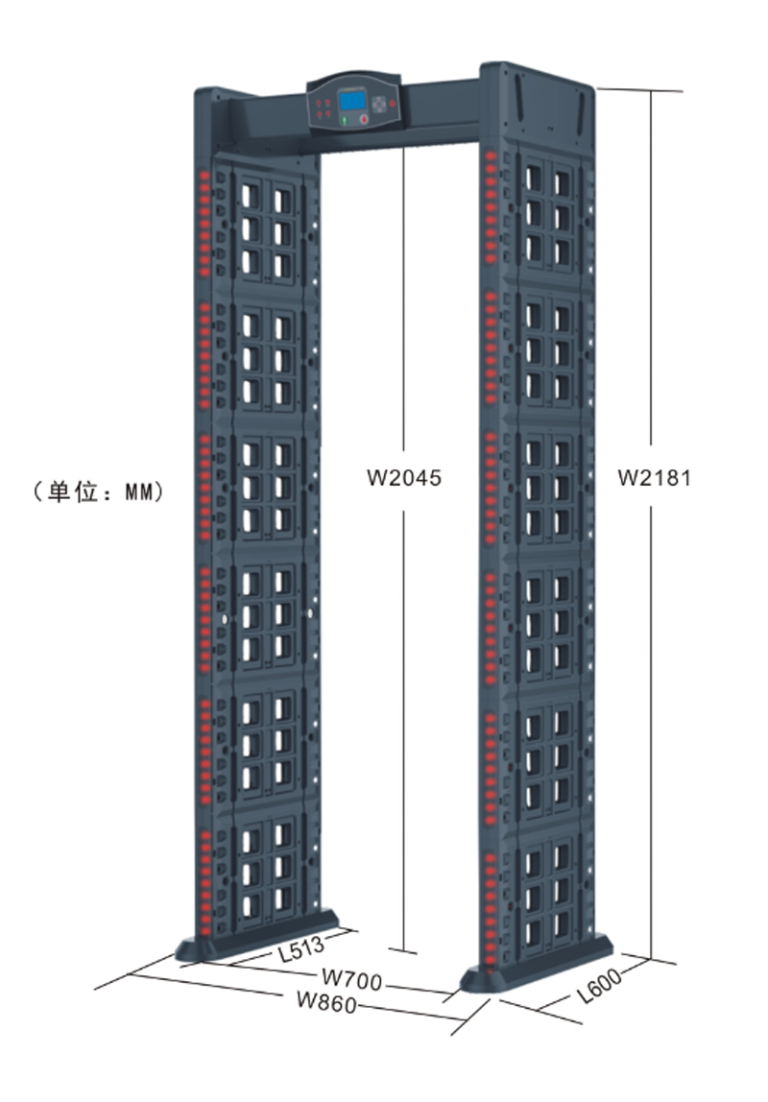

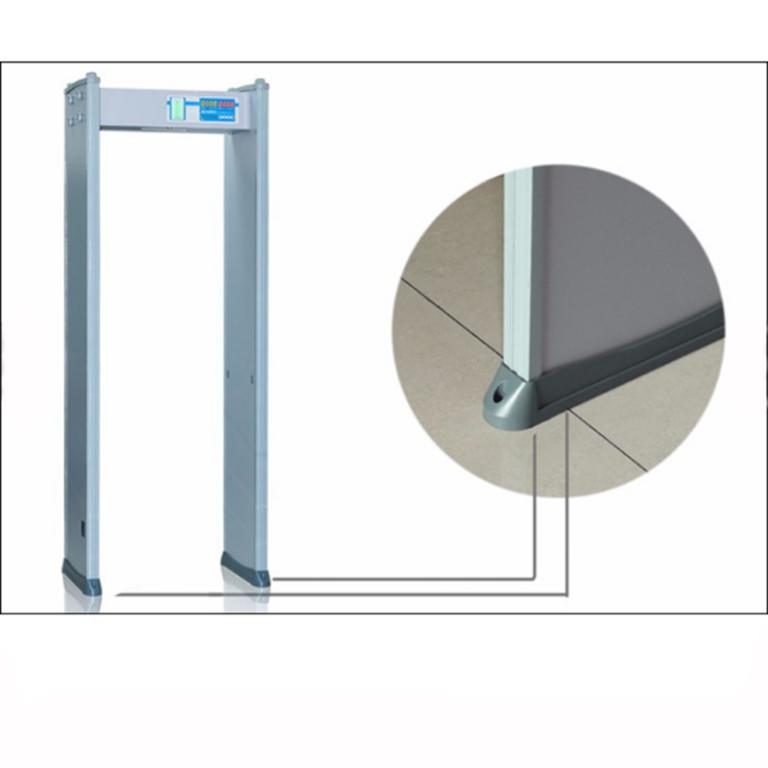

Another benefit of walk-through metal detectors is their versatility and adaptability to different environments. These devices can be easily installed and configured to meet the specific security needs of a particular location. Whether it is an airport, a school, a courthouse, or a sports stadium, walk-through metal detectors can be customized to suit the unique requirements of each setting. This flexibility makes them a valuable tool for enhancing security measures in a wide range of public spaces.

Moreover, walk-through metal detectors are cost-effective security solutions that offer long-term benefits. While the initial investment in these devices may be significant, their ability to prevent potential threats and enhance security measures can result in substantial savings in the long run. By deterring individuals from bringing weapons into secure areas and detecting any attempts to do so, walk-through metal detectors help reduce the risk of security incidents and their associated costs.

In conclusion, walk-through metal detectors are an essential tool for maintaining security and ensuring the safety of individuals in public places. Their ability to detect metallic objects, serve as a deterrent, provide a non-invasive screening process, and adapt to different environments make them a valuable asset in enhancing security measures. With their cost-effective benefits and long-term advantages, walk-through metal detectors are a crucial component of comprehensive security protocols in various settings.